À primeira vista, o BitClout parece um cruzamento primitivo entre o Twitter e o Robinhood, incluindo um feed de mensagens e botões para “curtir” ou compartilhar o que outras pessoas postam. Qualquer pessoa pode criar um perfil e começar a participar da rede fornecendo um número de telefone. Mas o interessante é que, em pouco tempo, o BitClout já criou 15.000 perfis com base em personalidades populares do Twitter, incluindo Elon Musk e outros influenciadores do mundo das cripto-moedas – todos sem pedir a devida permissão. Diamondhands [o homem por trás do Bitclout, que se manifesta sob anonimato, embora sua identidade real seja bem conhecida] alega que o BitClout criou os perfis de famosos para evitar que impostores criassem contas falsas e se apropriassem das personalidades dessas celebridades.

Cada conta do BitClout também é ligada a uma “moeda” que sobe e cai de valor, dependendo de quantas pessoas a usam. Qualquer pessoa pode seguir uma determinada conta – como no Twitter ou no Instagram – mas a existência da moeda significa que elas também podem possuir um ativo ligado à reputação pública do dono da conta sendo seguida. “O que você começa a fazer é se automonetizar”, diz Diamondhands. “Todas as coisas positivas que você coloca no mundo vão fazer com que as pessoas gostem de você e comprem sua moeda. Assim, você pode monetizar o entusiasmo por sua imagem, e deixar os fãs viajarem na sua nave.”

Os usuários normais do BitClout que se sentirem à vontade para serem comprados e vendidos desta maneira podem criar um perfil para ganhar uma parte das moedas associadas à sua imagem. No caso das personalidades do Twitter, que foram adicionadas à plataforma “à força”, elas podem reivindicar seu perfil no BitClout (e uma parte das moedas associadas a ele) simplesmente twitando que eles se juntaram à rede – um requisito que convenientemente fornece marketing gratuito para o BitClout. Já até apareceu um site de rastreamento chamado BitClout Pulse para rastrear o valor das moedas mais populares.

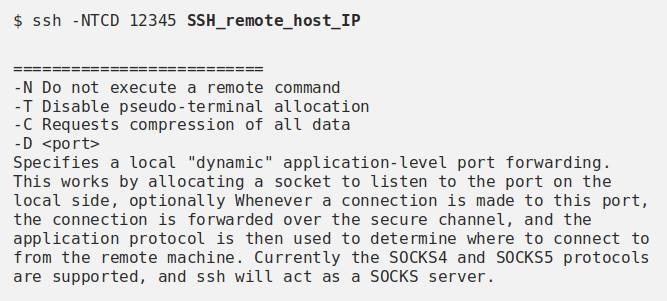

Esse cavalo-de-pau incomum do BitClout no conceito de redes sociais se estende além da adição de pessoas sem sua permissão. O projeto também se destaca por suas operações técnicas, que dependem de dezenas de nós de blockchain autônomos espalhados pelo mundo – uma arquitetura muito diferente do Instagram ou Twitter, que se baseiam em servidores centralizados para manter suas redes em execução. Cada mensagem ou transação é registrada na blockchain do BitClout – que Diamondhands descreve vagamente como “software desenvolvido de forma personalizada, semelhante ao Bitcoin, mas com maior funcionalidade de rede social”.

Ele diz que o código do BitClout é aberto e que a equipe vai publicá-lo em breve. Tudo isso, diz Diamondhands, eventualmente levará empresas de marca a hospedar seus próprios nós do BitClout, que exibirão feeds direcionados a vários interesses segmentados. Por exemplo, a ESPN poderia manter um nó exibindo um feed recheado com atrações esportivas, enquanto a Bloomberg pode fazer o mesmo com foco no mercado de ações. Mas a estrutura em nó do BitClout também significa que ele não terá políticas de moderação centralizadas, como as encontradas em plataformas como Twitter ou Instagram. Isso representa outro conjunto de problemas que precisa de respostas adequadas.

Descentralização das redes é o futuro, mas este caso demonstra que ainda é preciso cuidado e profissionalismo na adoção dessas novas tecnologias e na seleção dos atores com quem vamos hospedar nossa infraestrutura e estabelecer nossas parcerias.

Editado para incluir:

No jargão das criptomoedas, qualquer moeda cuja oferta pode ser aumentada com facilidade é chamada shitcoin – o que não é o caso de moedas como Ouro e Bitcoin, que são baseadas no clássico princípio da escassez.

— o —

(*)NOTA – Nesta fase inicial do desenvolvimento do Blog nós vamos evitar colocar links ativos nos artigos. Embora os links sejam a pedra fundamental do hipertexto, links para fora do site afetam negativamente seu ranking nos motores de pesquisa. Os links de interesse para o crescimento da visibilidade do site são os que vêm de fora, e é por isso que conclamamos os que apreciam o site a compartilhar o post. Isso aumenta as chances de nosso blog ser linkado por outros sites já influentes, levando ao aumento de nosso Page Rank.

Palavras-chave para pesquisar este assunto na rede:

bitclout, bitclout pulse, bitcoin, blockchain, monetização