O Universo Funcional (UF) é um framework conceitual e computacional no qual estou a trabalhar. Ele propõe interpretar a realidade física como uma estrutura composta por transições funcionais entre estados, em vez de estados fundamentais que evoluem no tempo.

A proposta visa um modelo da física que seja ‘nativo’ computacionalmente. Uma estrutura interpretativa onde causalidade, interação e tempo emergem de transições físicas irredutíveis.

Destaco aqui que este texto foge um pouco do padrão recente do blog. Existe um consenso informal na internet de que textos destinados ao público geral nunca devem conter equações, formalismos ou abstrações mais densas. Eu prefiro assumir que meus leitores são inteligentes o suficiente para lidar com ideias difíceis quando elas valem o esforço.

Nos últimos anos, acabei puxando o conteúdo para algo mais leve e amplo, em parte por curiosidade, em parte pela tentativa de construir uma audiência maior. Mas a proposta original deste espaço sempre foi outra: explorar conceitos técnicos, às vezes estranhos, às vezes pouco intuitivos, sem simplificações excessivas.

Então fica o aviso: o que vem a seguir é mais denso do que o habitual. Não é exatamente leitura casual de domingo à tarde. Mas é, provavelmente, o núcleo mais próximo do tipo de investigação que eu realmente quero desenvolver aqui.

Se você topar esse desvio ocasional, acredito que a jornada vale a pena.

O Universo Funcional

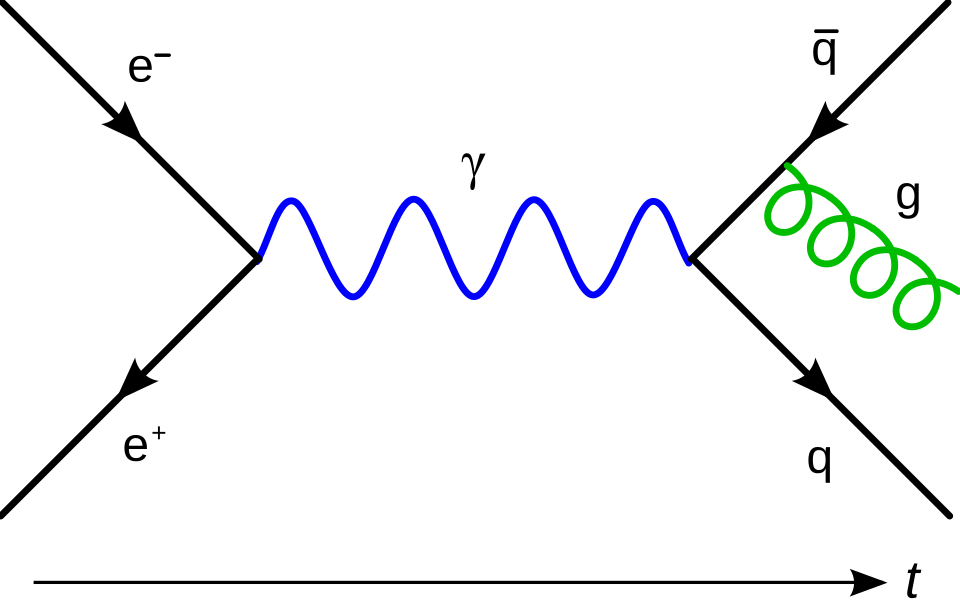

Em sua formulação mais básica, o Universo Funcional sugere uma mudança ontológica mínima: o que consideramos “coisas” (objetos, partículas ou até mesmo a geometria do espaço-tempo) são interfaces estabilizadas que emergem da composição de transições. O elemento primário não é o estado, mas o processo de transição.

O UF não introduz novas forças ou equações fundamentais, nem pretende substituir a mecânica quântica ou a relatividade. Trata-se de uma estrutura interpretativa que reorganiza a física conhecida em torno de três princípios: causalidade, interação e um tempo mínimo irredutível associado a transições físicas.

1. Estados dão lugar a Transições

A física padrão geralmente é apresentada como:

- Os estados evoluem de acordo com equações indexadas pelo tempo.

O Universo Funcional inverte isso:

- O tempo é o custo acumulado das transições entre estados.

Formalmente, um sistema é descrito como uma sequência de transições funcionais:

é uma interface funcional estabilizada (um “estado”),

é a duração irredutível necessária para que a transição se concretize.

Os estados não são objetos fundamentais; eles são interfaces entre transições.

2. Tempo como Interação, Não um Parâmetro

No Universo Funcional, o tempo não é uma variável externa que flui independentemente dos processos físicos.

Em vez disso:

- O tempo é definido operacionalmente como a duração da interação. porque no UF nenhuma transição de estado é instantânea.

- Todo compromisso causal leva um tempo finito e não nulo.

Isso motiva a postulação de uma duração mínima de transição, delta tau:

O valor de não é fixo a priori; é uma quantidade empírica, potencialmente limitada pela localidade da interação, decoerência e propagação da informação

3. Causalidade Antes da Geometria

A FU trata a causalidade como primária e o espaço-tempo como emergente.

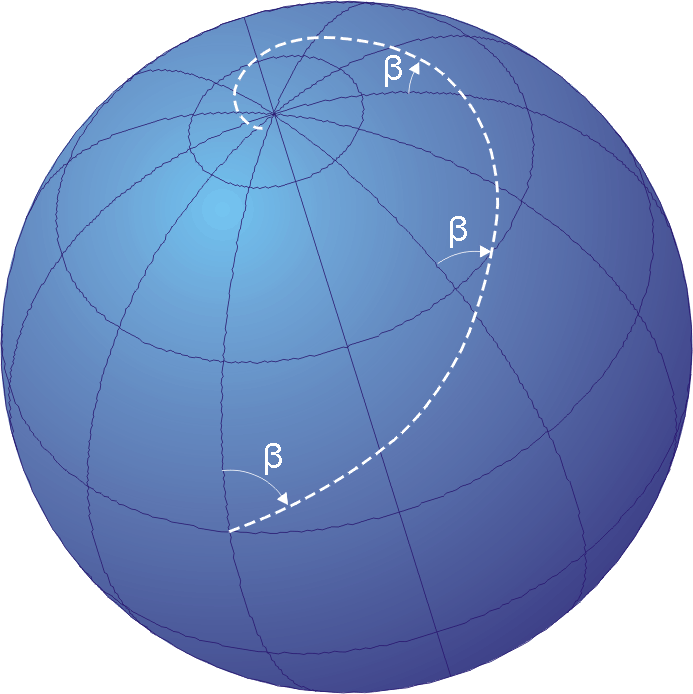

As transições se compõem apenas se forem causalmente compatíveis. Essa composibilidade induz:

- ordem causal,

- localidade,

- velocidade de propagação finita,

- e, em última instância, geometria do espaço-tempo.

Nessa perspectiva:

- a estrutura causal precede a estrutura métrica,

- os cones de luz são consequências das restrições de transição,

- a invariância de Lorentz emerge de limites causais invariantes.

4. Entropia e Irreversibilidade São Fundamentais

Cada transição irredutível acarreta um custo entrópico mínimo:

Consequências:

- a irreversibilidade não é opcional,

- a seta do tempo é intrínseca,

- a decoerência não é um acréscimo,

- a energia pode ser entendida como a taxa de fluxo de entropia.

Não há necessidade de explicar por que o tempo “aponta para frente”; as transições são definitivas, e a definição é irreversível.

5. O que o Universo Funcional não é

Para evitar confusão, o Universo Funcional não é:

- Uma afirmação de que o universo é literalmente um computador

- Física digital ou um autômato celular

- Uma teoria da consciência

- Uma negação da mecânica quântica ou da relatividade

- Um sistema metafísico que afirma uma verdade última

É uma lente estrutural; uma maneira de organizar a física conhecida em torno da interação, causalidade e custo de transição e, em última análise, da computação.

6. Por que esse ‘framework’ é útil

O Universo Funcional torna-se interessante quando certas suposições implícitas importam.

Um exemplo: a Hipótese da Simulação.

Muitos argumentos de simulação assumem que realidades simuladas podem ser executadas arbitrariamente mais rápido do que a realidade base. O Universo Funcional desafia isso ao postular um tempo irredutível em uma interação. Se as transições levam tempo próprio, então:

- simulações fiéis não podem ser aceleradas arbitrariamente,

- simulações de baixo custo devem ser simplificadas,

- mundos acelerados não são funcionalmente equivalentes.

Isso não invalida as simulações; apenas limita sua abundância.

7. Pontos Críticos Empíricos

O Universo Funcional se sustenta ou cai com base na física, não na retórica. Os pontos de falha da hipótese são previamente mapeados. Questões-chave para seu sucesso incluem:

- Existe um limite inferior para a duração das interações entre partículas?

- Os tempos de espalhamento saturam em regimes de altas energias?

- A decoerência e a exportação de informação são limitadas pela taxa de transferência de informação?

- Processos fiéis à causalidade podem ser acelerados arbitrariamente?

Se, por exemplo, for possível demonstrar que as transições se completam instantaneamente sem violar a localidade, o Universo Funcional enfraquece de forma irrecuperável.

8. Status

O Universo Funcional é:

- exploratório,

- deliberadamente conservador,

- compatível com a física existente,

- aberto à refutação por meio de uma melhor compreensão das escalas de tempo de interação.

Ele é oferecido não como uma resposta definitiva, mas como uma estrutura de restrições: uma maneira de tornar certas suposições explícitas, logo testáveis.

9. Enfim

O Universo Funcional trata a realidade como uma história de transições causais irredutíveis, onde o tempo não é grátis, as interações não são instantâneas e a história não pode ser ignorada.

Veja o arcabouço teórico completo aqui >> https://voxleone.github.io/FunctionalUniverse/