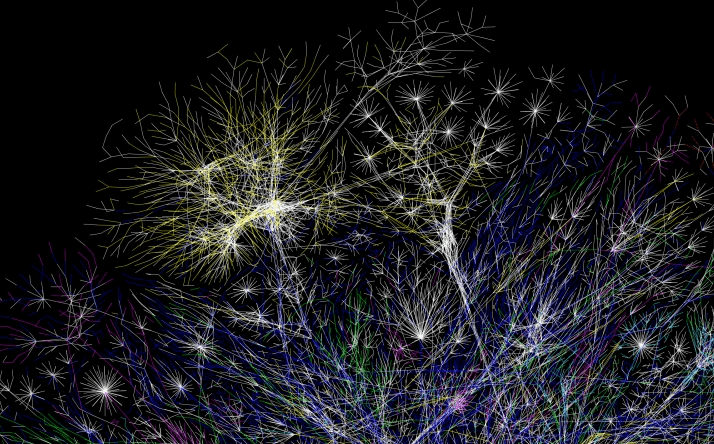

Quando se aprende sobre redes de comunicações informáticas, se vê que o mundo das Tecnologias de Informação e Comunicação é como as raízes de uma árvore.

Também pode ser como um emaranhado de correntes penduradas em um único ponto. Assim, os dados percorrem essas estruturas para cima e para baixo, entre servidores e clientes, com apenas um caminho ótimo entre quaisquer dois pontos. Consequentemente, cada link faz parte de um “caminho crítico”, com um “Ponto Único de Falha” em todos os caminhos de comunicação. Portanto essas redes são frágeis, particularmente no alto da hierarquia.

Muitas topologias

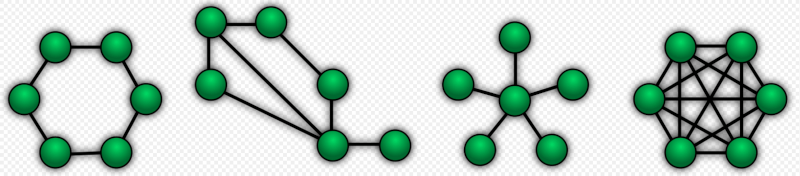

A antropologia mostra que as pessoas se reunem em aglomerados que formam redes de comunicação com múltiplas ligações cruzadas, dando um arranjo multidimensional – ver “Seis Graus de Separação”[1].

Assim, nas comunicações naturais humanas há uma mistura dos vários tipos de redes. Portanto, nelas não existe um caminho único, “caminho crítico” ou “ponto único de falha”. Veja como exemplo a resiliência da fofoca.

Com as tecnologias eletrônicas de informação e comunicação – os grandes hubs, a “nuvem”, etc — é o oposto: em termos de fiabilidade, os níveis superiores da hierarquia estão quase sempre ligados de uma forma multidimensional e na parte inferior, pelo baixo custo e simplicidade, estão ligados em estrelas ou cadeias simples, com quase todos os elos transitando por um ponto único de falha.

O que não se fala muito no noticiário é que nas redes de comunicação de dados existe uma camada intermediária onde cadeias/estrelas se agregam em torno de servidores ou serviços locais e esses serviços têm conexões ascendentes para aumentar a confiabilidade. É nesta terceira camada que, do ponto de vista do ataque, pode ser encontrada a maior vantagem para um invasor.

No caso do CrowdStrike, a realidade é que poucos computadores foram realmente atualizados pelo patch, e, assim, “afetados diretamente”. Houve notícias de que 20% dos computadores em todo o mundo haviam sido afetados, mas isso deu a impressão incorreta à maioria das pessoas e isso, por sua vez, causou mais problemas[2].

O que aconteceu foi que os computadores que não foram atualizados pelo patch defeituoso, portanto não afetados diretamente, foram mesmo assim “afetados indiretamente” porque simplesmente não conseguiram comunicar-se com os serviços que os seus usuários desejavam. Porque ou o próprio serviço foi afetado diretamente ou algum serviço intermediário foi afetado diretamente.

Embora ao ler as notícias parecesse que todos os principais serviços foram afetados diretamente, a realidade é que a maioria dos principais provedores de serviços não foi. Foram os “serviços de apoio empresarial” de empresas de médio a pequeno porte e de consumo que foram atingidos.

Terceira camada

A razão pela qual esse patch do CrowdStrike causou efeitos tão generalizados é que, em muitos casos, foram os serviços e sistemas da “terceira camada” os que foram atualizados por ele, e assim, afetados pela falha. Estes quebraram, a jusante, os links de comunicação entre as redes em cadeia e em estrela de baixa confiabilidade e, a montante, as redes múltiplas interligadas, de alta confiabilidade.

Se o propósito é causar uma perturbação máxima, atingir essa terceira camada é certamente o mais vantajoso para um invasor. Especialmente se ele quiser fazer com que as pessoas instalem malware[2].

Por fim

Esse “Friday Patch” do CrowdStrike fez com que os trabalhadores em home office e usuários de fim de semana fizessem, por causa dele, coisas insensatas, e, por isso, veremos o malware ainda sendo encontrado por meses, se não um ano ou mais.

Mas a verdadeira preocupação, do ponto de vista da segurança, é saber quantos “pontos de apoio” foram criados por causa desta falha, que causarão abusos futuros dos sistemas comerciais e corporativos, uma vez que são agora efetivamente “portas dos fundos” desbloqueadas.

Notas:

[1] É a noção de que socialmente existem cadeias muito curtas de não mais do que seis pessoas entre você e todas as outras pessoas no seu país, continente ou no mundo,

https://pt.wikipedia.org/wiki/Teoria_dos_seis_graus_de_separa%C3%A7%C3%A3o

[2] Como o patch foi lançado numa sexta-feira, o número de pessoas disponíveis para trabalhar nele foi reduzido e, portanto, desenvolveu-se um vácuo de informações. Isso abriu uma oportunidade para os malfeitores.

Com o grande número de pessoas em home office, o vácuo de informações permitiu que os espalhadores de malware publicassem notícias falsas e conteúdos maliciosos sobre “Como fazer” para solucionar o problema.

Assim, pessoas desesperadas que por não compreenderem a natureza do problema abandonaram as proteções e acabaram por instalar malware em seus computadores. Por essa razão veremos os efeitos secundários durante meses, se não anos.